상황에 따라, 환경에 따라 여러가지 형태의 path가 존재할 수 있다.

|

C:\Windows\System32 |

여러 형태의 path 중 유독 윈도우만 디렉토리 구분자로 백슬래시(backslashs, ‘\’)를 사용하고 그 외 다른 모든 환경에서는 슬래시(forward slashs, ‘/‘)를 사용한다. 왜 Windows에서만 백슬래시를 사용하는 것일까.

Windows에서 백슬래시를 사용하게 된 배경

1970년경, Unix는 슬래시를 디렉토리 구분자로 소개했다. 왜 슬래시를 선택했는지는 모른다.

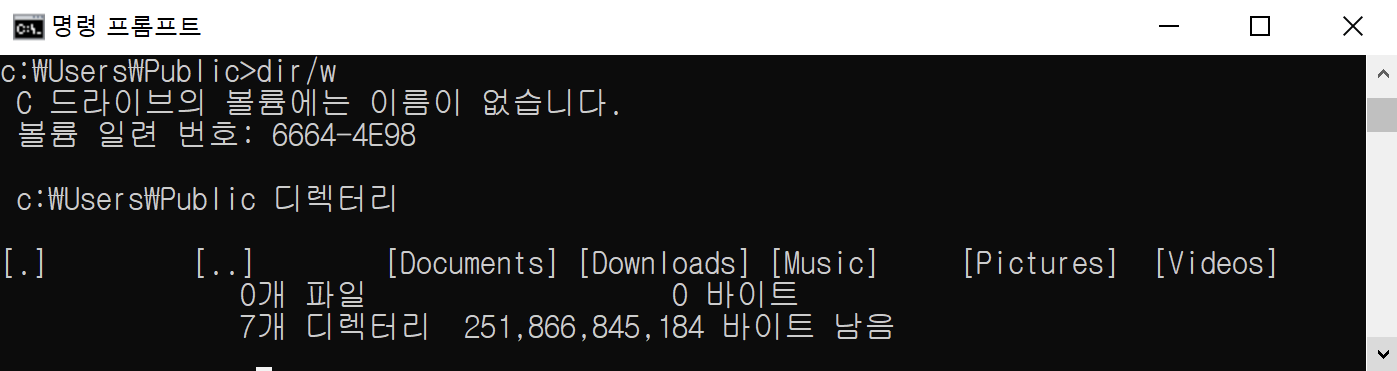

그리고 1981년, Windows가 MS-DOS 1.0을 발표하였다. MS-DOS 1.0은 나도 경험한 적이 없기에 잘 모르지만 놀랍게도 디렉토리 개념이 없었다고 한다. 그리고 슬래시를 옵션값 설정용으로 사용을 했다. 이러한 기능은 현재도 유효하다. CMD에서 dir/w를 입력하면 가로 목록 형식으로 출력되는 것을 확인할 수 있다.('help dir'을 입력하면 슬래시를 이용한 여러 옵션 값들을 확인할 수 있다.)

이후 MS-DOS 2.0에서 디렉토리를 지원하기 시작하였고, 디렉토리 구분자가 필요하게 되었다. 그러나 Unix에서와 같이 슬래시를 디렉토리 구분자로 사용하면 MS-DOS 1.0의 옵션 구분자와 충돌이 발생하여 사용할 수 없었다. 그때라도 옵션 구분자를 다른 문자로 변경했다면 문제가 없었겠지만 MS는 디렉토리 구분자를 다른 문자로 바꾸어 사용하기 시작했다. 그 때 변경한 디렉토리 구분자가 백슬래시이다.

OS에 따라 디렉토리 구분자를 정확히 써야만 하는가?

최근의 많은 소프트웨어들은 두 가지 모두를 호환하고 있다.

Windows 탐색기에서 C:/Windows/System32를 입력하면 슬래시가 백슬래시로 변경되어 검색된다.

Chrome 브라우저에서 백슬래시로 URL을 입력해도 슬래시로 변경되어 검색된다.

이렇듯 많은 소프트웨어가 디렉토리 구분자로 슬래시와 백슬래시를 모두 지원하고 있다. (테스트 결과 Unix계열에서는 백슬래시를 호환하지 않았다.)

하지만 정확한 디렉토리 구분자를 쓰는 것을 권장한다.

많은 소프트웨어가 두 가지 모두를 호환하지만 그렇지 않는 프로그램도 많기 때문이다. 상황에 맞게 경로를 입력하는 것이 바람직하다.

주의 - 보안적 이슈

시스템 API 또한 슬래시와 백슬래시를 모두 지원하는 경우가 있다. 예를 들어 win32 api의 CopyFile 함수의 파라메터에 슬래시가 포함 된 경로를 입력할 경우 백슬래시로 변경하여 인식하게 된다. 이 때문에 사용자로부터 경로를 입력받아 처리하는 경우, 입력 값에 슬래시가 포함되어 있는 상황을 고려해야 한다.

예를 들어 사용자로부터 입력받은 경로가 C:\Windows\System32 일 경우 에러가 발생하도록 프로그램을 개발한다고 가정해보자.

입력받은 파라메터를 “C:\Windows\System32”와 단순비교 한다면, 사용자가 경로를 “C:/Windows/System32”로 입력 할 경우 이를 찾아내지 못할 것이다. 하지만 시스템 API는 “C:/Windows/System32”에도 정상 동작하므로 프로그램은 해당 경로로 접근할 것이다.

그렇기에 경로를 입력받을 때 디렉토리 구분자를 통일시키는 작업을 선행하는 것이 바람직하다.

[참고]

'IT기술 > Windows' 카테고리의 다른 글

| VS 프로젝트 Basic Runtime Checks(기본 런타임 체크) 옵션 설명 (0) | 2022.12.03 |

|---|---|

| 마지막 부팅이 fast startup(빠른 부팅)으로 부팅 되었는지 확인하는 방법 (0) | 2020.02.23 |

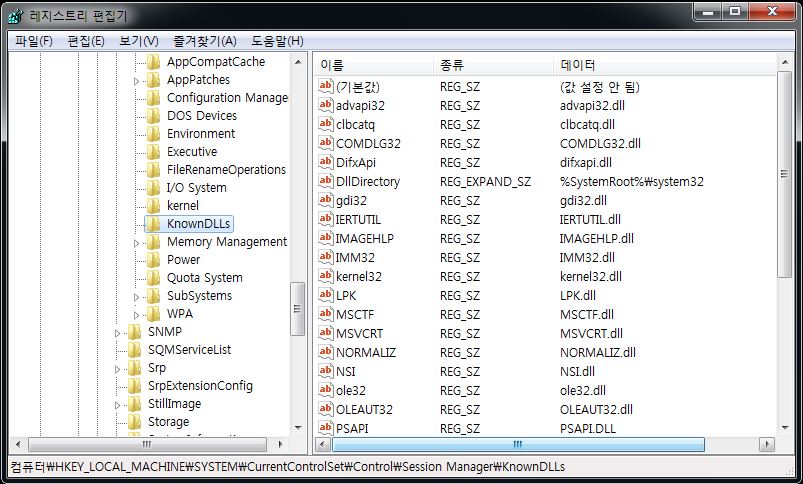

| Known DLL (알려진 DLL) (0) | 2019.12.14 |

| DLL 보안 - 안전하게 사용하기 (0) | 2019.12.08 |

| Windows에서 DLL 검색 순서 (0) | 2019.12.07 |